ITベンダーが実践する「守り」とは テクマトリックスがTenableでエクスポージャー管理

ITインフラやアプリケーションサービスを提供するテクマトリックスは、自社のセキュリティ対策強化の一環としてTenableが提供するサイバーエクスポージャー管理プラットフォーム「Tenable One」を採用した。同社はセキュリティ製品のディストリビューターとしての顔も持つが、今回の導入は自社の「守り」を固めるための重要な決断だった。サイバー攻撃の高度化で、従来の境界防御や定期的な診断だけでは防ぎきれないリスクが浮き彫りになる中、同社はどうやって脆弱性管理の課題を克服したのか。そして、長年の懸案であったActive Directory(AD)の死角をどのように可視化したのか。

境界防御だけでは防げない 同業の被害がもたらした「説明責任」への危機感

1984年設立の独立系ITソリューションプロバイダーであるテクマトリックスは、医療システム、CRM、ITインフラなど多岐にわたる事業を展開している。同社コーポレート本部 IT推進部 ITインフラ構築・運用課 次長の吉川岳哉氏は、Tenable導入の背景について、昨今のサイバーセキュリティ環境の変化と同社を取り巻く状況の厳しさを挙げる。

「同業他社におけるランサムウェア被害やセキュリティインシデントのニュースが後を絶ちません。こうした状況下でテクマトリックス自身がセキュリティソリューションを顧客に提供する立場であり、顧客から『セキュリティ対策は大丈夫か』と問われる機会が増えてきました。これまでは『ISMSを取得しています』『ルールを守っています』といった回答で納得してもらえましたが、現在では『具体的にどのような対策を行い、どの程度リスクをコントロールできているのか』という実効性が厳しく問われます」(吉川氏)

同社では従来、ファイアウォールなどによる境界防御と、年数回の定期的なペネトレーションテスト(侵入テスト)を中心にサイバーセキュリティ対策を講じてきた。しかし、攻撃手法は年々巧妙化しており、メールの添付ファイルを開かせるような単純な攻撃から、まず正規経路で侵入し、その後社内で横展開するような手口へと変化している。

「境界防御だけでは防ぎきれないのが現状です。侵入されることを前提とした場合、社内のネットワーク内にどれだけの脆弱性が放置されているのか、どこに穴があるのかを常時把握しておく必要があります。しかし、これまでの運用では、自分たちが見えている範囲、気付いている範囲でしか対策ができておらず、客観的かつ網羅的なリスクの可視化ができていないとの懸念がありました」(吉川氏)

25年近く運用を続けるADの「死角」とExcelによる脆弱性管理の限界

特に現場の運用担当者を悩ませていたのが、日々発見される、膨大な脆弱性への対応だ。従来は、社内の資産管理台帳(Excel)とメーカーから発表される脆弱性情報を突き合わせ、CVSS(共通脆弱性評価システム)のスコアを基準に対応の優先順位を決めていた。

「資産の数が膨大になる中、Excelベースでの手動管理は限界に達していました。担当者の知見やスキルによりチェックの精度にばらつきが出ますし、リソースが限られる中で『何を優先して対処すべきか』の判断は難しいものがありました。CVSSのスコアだけで判断すると、緊急性は低いがスコアが高いものまで即時対応が必要に見えてしまい、現場が疲弊する原因にもなっていました」と吉川氏は述べる。

もう一つの深刻な課題が、Active Directory(AD)のセキュリティだった。多くの企業と同様、同社でも2000年頃からADを導入し運用を続けてきた。25年近くにわたる運用の積み重ねで、設定内容がブラックボックス化していた。吉川氏は次のように振り返る。

「特権IDのパスワードを定期的に変更する、パッチを適用するといった基本的な運用は行っていました。しかし、それ以上の深い部分、たとえば過去に設定されたまま放置されている権限設定や、現在は使われていないが削除されていないアカウントといった『構成上のリスク』は、正直なところ意識が及んでいませんでした。設定書も残っておらず、構築当時の担当者もいない中で、現状が安全なのかどうかも分からない状態でした」

網羅的な「エクスポージャー管理」へ Tenable One選定の決め手

これらの課題を解決するために同社が選択したのが、Tenable Oneだった。選定の決め手は、脆弱性管理だけでなく、ADのセキュリティ、クラウドセキュリティ、そして外部からの攻撃対象領域(ASM:Attack Surface Management)などを包括的に可視化できる「エクスポージャー管理」というコンセプトだ。

Tenable Oneの特徴は、VPR(脆弱性の優先度評価)により「真に対応すべき脆弱性」が可視化されることだ。VPRは、単なる脆弱性の深刻度(CVSS)だけでなく、その脆弱性を悪用する攻撃コードが実際に出回っているか、攻撃の成功確率はどの程度かといった脅威情報を加味してスコアリングされる。これにより、「CVSSスコアは高いが、現時点で攻撃されるリスクは低いので優先度を下げて次回メンテナンスで対処する」「スコアは中程度だが、攻撃が活発化しているので即座に対処する」といったメリハリのある運用が可能となる。

また、懸案だったADのセキュリティについても、「Tenable Identity Exposure」機能によりリスクが明確化されたという。

「試しに診断を行ってみたところ、想像以上に多くの指摘事項が検出されました。長期間変更されていない設定や、不要な権限を持ったままのアカウントなどが可視化され、ADに潜むリスクの大きさを痛感しました。これまでは『見えていなかった』ためにリスクとして認識されていなかったものが、明確な課題として浮き彫りになったのです」(吉川氏)

VPRによるトリアージで運用負荷を軽減 非専門家も巻き込む体制へ

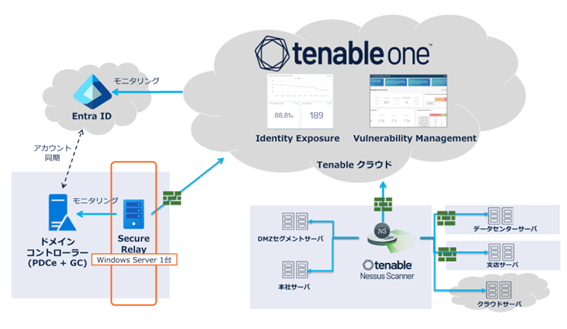

導入プロジェクトは2024年10月に導入製品の検討を開始し、製品選定を経て、12月には検証(PoC)を実施。2025年4月には本格運用を開始した。Tenable Oneはクラウドベースのソリューション(SaaS)であり、社内ネットワークにスキャナーを設置し、ADとの連携設定を行うだけで利用開始できる点も、スムーズな導入に寄与した。

運用面では、セキュリティ専任者以外のメンバーもリスク状況を確認できるようになったことが成果だ。

「管理画面のGUIが直感的で分かりやすいため、専門的なセキュリティ知識がないインフラ運用のメンバーも状況を把握できます。『このサーバーに脆弱性がある』『このアカウントのパスワード設定が弱い』といった警告が一目で分かるため、特定の専任者に負荷が集中することなく、チーム全体でセキュリティレベルを維持する体制が整いました。日本語によるガイダンスも充実しており、対処方法も明確に示されるため、調査にかかる時間も短縮されています」(吉川氏)

また、経営層や他部門への「説明責任」を果たす上でも、Tenable Oneは強力な武器となっている。以前は脆弱性対応の延期などを説明する際、定性的な説明にならざるを得なかったが、現在は客観的なデータに基づいて説明できるようになった。

「『この脆弱性はVPRスコアが低く、直近での攻撃リスクがないため、次回のメンテナンス時に対処します』といったように、数値に基づいた合理的な説明が可能になりました。これにより、経営層や監査に対しても説得力のある報告ができるようになり、セキュリティチームとしての信頼性向上にもつながっています」と吉川氏は語る。

さらに、ライセンス体系の柔軟性も評価されている。Tenable Oneは資産(アセット)数ベースのライセンス体系を採用しており、常時監視が必要な重要資産と、一時的にチェックを行いたい検証環境などで、ライセンスの割り当てを柔軟に変更できる。これにより、コストを最適化しながら、必要な範囲を網羅的にカバーすることが可能となった。

ユーザーとしての実体験を顧客提案の強みに変える

テクマトリックスにとって、Tenable製品は自社を守るためのツールであると同時に、顧客に提案する主要な商材でもある。ネットワークセキュリティ事業部 第3営業部 次長 兼 セキュリティプロダクツ営業2課 課長 大本周作氏は、自社導入の経験(ドッグフーディング)がビジネスにも大きなプラスの効果をもたらしていると語る。

「自身がユーザーとしてTenable Oneを使い倒し、運用上の課題やその解決策を実体験として持っていることが、顧客への提案において大きな強みになります。単に機能を紹介するだけでなく、『どの頻度でスキャンすべきか』『大量に出た脆弱性をどうトリアージ(選別)するか』といった、実際の運用現場で直面する悩みに対し、経験に基づいた具体的なアドバイスが提供できます」

同社では、今回の導入プロジェクトを通じて蓄積したノウハウや、社内で策定したトリアージのガイドラインなどを、パートナー企業や顧客にも展開していく考えだ。

テクマトリックスでは今後、管理対象の範囲をさらに関連会社や海外拠点などへ拡大していくことを検討している。また、外部からの攻撃対象領域を可視化するASM機能の活用や、クラウドセキュリティ体制管理(CSPM:Cloud Security Posture Management)など、Tenable Oneの機能をフル活用し、守りの範囲を広げていく予定だ。

「サイバーリスクは、もはや外部からの攻撃だけを警戒していればいい時代ではありません。内部の設定ミス、放置されたID、把握されていない資産など、あらゆる場所にリスクは潜んでいます。これらを『エクスポージャー(露出)』として包括的に管理し、攻撃される前に能動的にリスクをつぶしていく姿勢が、今後の企業セキュリティには不可欠です。当社はTenable Oneを活用してこの取り組みをさらに深化させ、顧客に安心してサービスを利用していただける環境を提供し続けます」と吉川氏は述べる。今回の取り組みは、「リスクベースセキュリティ」への転換を示す実践的なモデルケースの一つと言えそうだ。